Управление секретами: безопасное хранение ключей и конфигураций в DevOps

мар, 19 2026

мар, 19 2026

Когда вы запускаете приложение в облаке, вы не просто загружаете код. Вы загружаете ключи - пароли к базам данных, токены API, сертификаты SSL, секреты для микросервисов. Если один из них попадёт в руки злоумышленника, весь ваш стек может рухнуть за считанные минуты. Это не теория. Такие инциденты происходят каждый день. И всё начинается с одной ошибки: секреты хранятся в коде, в конфиг-файлах, в Git-репозиториях. Всё это - как оставить дверь в банк открытой, даже если сейф внутри заперт.

Почему секреты - это не просто пароли

Секреты - это всё, что даёт доступ к чему-то ценным: базам данных, облачным аккаунтам, API-ключам, служебным токенам. Они не должны быть в коде. Они не должны быть в файлах конфигурации. Они не должны храниться в виде текста на сервере. Они должны быть защищены так, как вы защищаете ключи от сейфа: только у тех, кто действительно должен их использовать, и только в нужный момент.Представьте, что вы разрабатываете сервис, который работает с платежами. У вас есть ключ для доступа к API Stripe. Если этот ключ попадёт в публичный репозиторий - кто угодно может начать списывать деньги с ваших клиентов. И вы даже не узнаете об этом, пока не получите счет от Stripe за миллионы рублей. Это не гипотетический сценарий. Такие случаи фиксировались даже в крупных компаниях.

Что такое KMS и зачем он нужен

Ключевое решение - это Key Management System (KMS), или система управления ключами. Это не просто хранилище. Это инструмент, который:- Хранит ключи в зашифрованном виде

- Автоматически ротирует их (заменяет каждые 30-90 дней)

- Логирует каждый запрос к ключу

- Ограничивает доступ по ролям

- Работает с облаками: AWS KMS, Google Cloud KMS, Yandex Cloud KMS

Вместо того чтобы вручную копировать ключи на серверы, вы просто запрашиваете их через API KMS. Сервис, который использует ключ, получает его на лету - и только на время операции. После этого ключ больше не хранится в памяти. Это называется just-in-time access. Такой подход снижает риск утечки на 90%.

HSM: когда безопасность важнее стоимости

Если вы работаете с финансовыми данными, медицинскими записями или критичными инфраструктурами - вам нужен Hardware Security Module (HSM). Это физическое устройство, похожее на мини-сервер, которое генерирует, хранит и использует ключи внутри защищённого железа. Ключи никогда не покидают HSM. Даже если хакер взломает ваш сервер - он не получит доступ к ключам, потому что их там нет.HSM - это не игрушка. Это стандарт для PCI DSS, ISO 27001 и других регуляторных норм. В России такие устройства используют банки, госструктуры, крупные онлайн-платформы. Они дорогие - от 200 тысяч рублей и выше. Но если вы обрабатываете платежи или персональные данные - это не расход, а обязательство.

TPM и Secure Enclave: защита на уровне устройства

Если вы разрабатываете IoT-устройства, мобильные приложения или работаете с локальными системами - вам подойдёт Trusted Platform Module (TPM). Это чип на материнской плате, который хранит ключи в изолированной зоне. Даже если злоумышленник получит доступ к системе - он не сможет извлечь ключ из TPM. Аналогичная технология есть в iPhone (Secure Enclave) и Android (Titan M).Это особенно важно для устройств, которые работают вне вашей сети. Например, если у вас есть терминалы оплаты в магазинах или датчики на заводе - ключи должны быть защищены прямо на устройстве. HSM здесь не подойдёт: он слишком громоздкий. TPM - идеальный компромисс между безопасностью и компактностью.

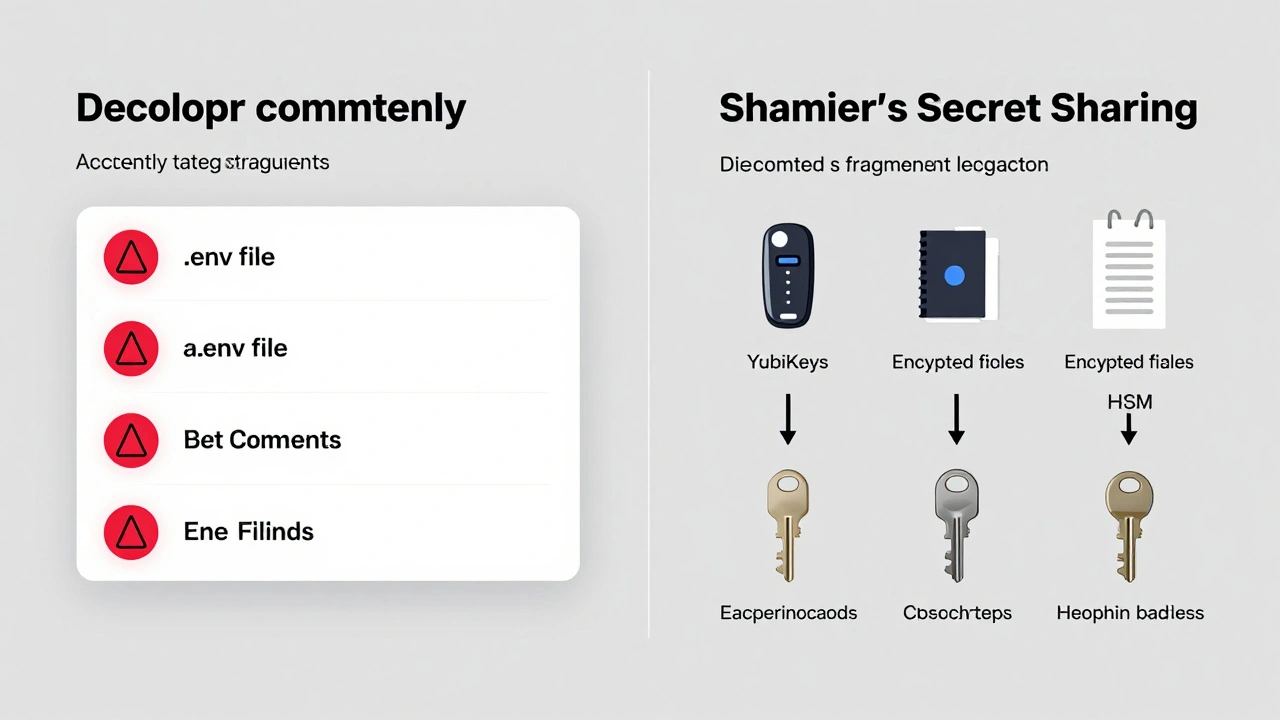

Как не делать: самые частые ошибки

Вот что видят эксперты в реальных инцидентах:- Ключи в файлах .env - и эти файлы попадают в Git

- Секреты в Docker-образах - и образы выкладываются в публичный реестр

- Пароли к БД в конфигах Kubernetes - без шифрования

- Использование одного ключа для всех сервисов - один взлом = весь стек взломан

- Нет логирования - вы не знаете, кто и когда использовал ключ

Один из клиентов в Ростове потерял 1,2 млн рублей за неделю, потому что их ключ к базе данных был в конфиге, который кто-то случайно закоммитил в GitHub. Через час после этого - бот начал качать данные. Они не заметили, потому что не включили мониторинг доступа. Это могло быть предотвращено за час работы с KMS.

Шамира: как выжить, если ключ потеряется

Что делать, если ключ утерян? Или если администратор ушёл, а ключ был у него? Здесь работает алгоритм Shamir’s Secret Sharing. Он разбивает ключ на 5 частей. Чтобы восстановить его, нужно собрать минимум 3 из 5. Каждая часть хранится отдельно: у одного админа - в зашифрованном файле, у другого - на YubiKey, у третьего - в HSM. Никто не знает полный ключ. Но если что-то случится - вы сможете восстановить доступ без паники.Это не теория. Это практика в крупных финансовых компаниях. Вы не храните ключи. Вы храните части ключа. И только вместе они работают.

Как начать: простой план на неделю

Если вы только начинаете - вот что делать:- Найдите все ключи в коде, конфигах, .env, Dockerfile. Удалите их.

- Выберите KMS: если вы в облаке - используйте встроенный (AWS, Yandex, Google). Если на своём сервере - рассмотрите HashiCorp Vault.

- Настройте автоматическую ротацию ключей: каждые 60 дней.

- Включите логирование: записывайте, кто, когда и зачем запрашивал ключ.

- Ограничьте доступ: только DevOps, только в рабочее время, только с MFA.

- Потестируйте: отключите один ключ - убедитесь, что приложение не сломалось.

Это не требует больших инвестиций. Это требует дисциплины. И это спасёт ваш бизнес.

Физическая безопасность: когда цифровое недостаточно

Если вы используете HSM или серверы с ключами - физическая защита тоже важна. Двери с биометрическим доступом, камеры, алерты на попытки вскрытия корпуса. Некоторые компании в России используют двухфакторный физический доступ: один ключ - у администратора, второй - у охраны. Только вместе они могут включить сервер. Это кажется излишним - пока вы не потеряете ключи из-за внутреннего сотрудника.Заключение: безопасность - это процесс, а не продукт

Управление секретами - это не один инструмент. Это культура. Это проверка каждого конфига перед деплоем. Это автоматическая ротация. Это логи, которые вы читаете раз в неделю. Это отказ от «а вдруг сработает». Это ответственность каждого разработчика и DevOps-инженера.Секреты - это не то, что можно «настроить один раз и забыть». Это как чистка зубов: если не делать это каждый день - всё рухнет. Начните с удаления ключей из кода. Следующий шаг - KMS. Потом - ротация. Потом - логи. И через месяц вы уже не будете спать с тревогой: «А вдруг сегодня взломают?»

Что делать, если я уже закоммитил ключ в Git?

Немедленно отозвать ключ. Даже если вы удалили файл - он остался в истории Git. Используйте git filter-branch или BFG Repo-Cleaner, чтобы полностью удалить его из истории. Затем сгенерируйте новый ключ и перенастройте все сервисы. Не пытайтесь «просто забыть» - злоумышленники сканируют GitHub на ключи каждые 10 минут.

Можно ли использовать HashiCorp Vault на своём сервере?

Да, Vault - это открытый инструмент, который можно развернуть на своём сервере. Он поддерживает HSM, MFA, логирование и ротацию. Подходит для компаний, которые не хотят зависеть от облачных провайдеров. Но требует настройки и мониторинга. Не рекомендуется для новичков без DevOps-опыта.

Какие ключи нужно хранить в KMS, а какие - в обычной БД?

В KMS - всё, что даёт доступ к системам: API-ключи, токены, сертификаты, пароли к БД, SSH-ключи. В БД - данные, которые пользователи вводят: логины, email, пароли (но только хэшированные!). Не смешивайте: ключи доступа и пользовательские данные - это разные уровни защиты.

Почему нельзя хранить ключи в зашифрованных файлах (.pfx, .jks)?

Потому что ключи в таких файлах всё ещё могут быть расшифрованы, если злоумышленник получит доступ к серверу и паролю. Это как хранить сейф в комнате с открытым замком. HSM или KMS - это не просто шифрование. Это изоляция: ключи не покидают защищённую среду. Файлы - это временная мера, а не решение.

Нужна ли MFA для доступа к KMS?

Да, обязательно. Без MFA любой, кто знает логин и пароль, может получить ключ. Используйте YubiKey, Google Authenticator или другие аппаратные токены. SMS-коды - хуже, потому что их можно перехватить. Аппаратные токены - самый надёжный вариант для высоких рисков.