Сетевые политики: ACL и микросегментация трафика

мая, 6 2026

мая, 6 2026

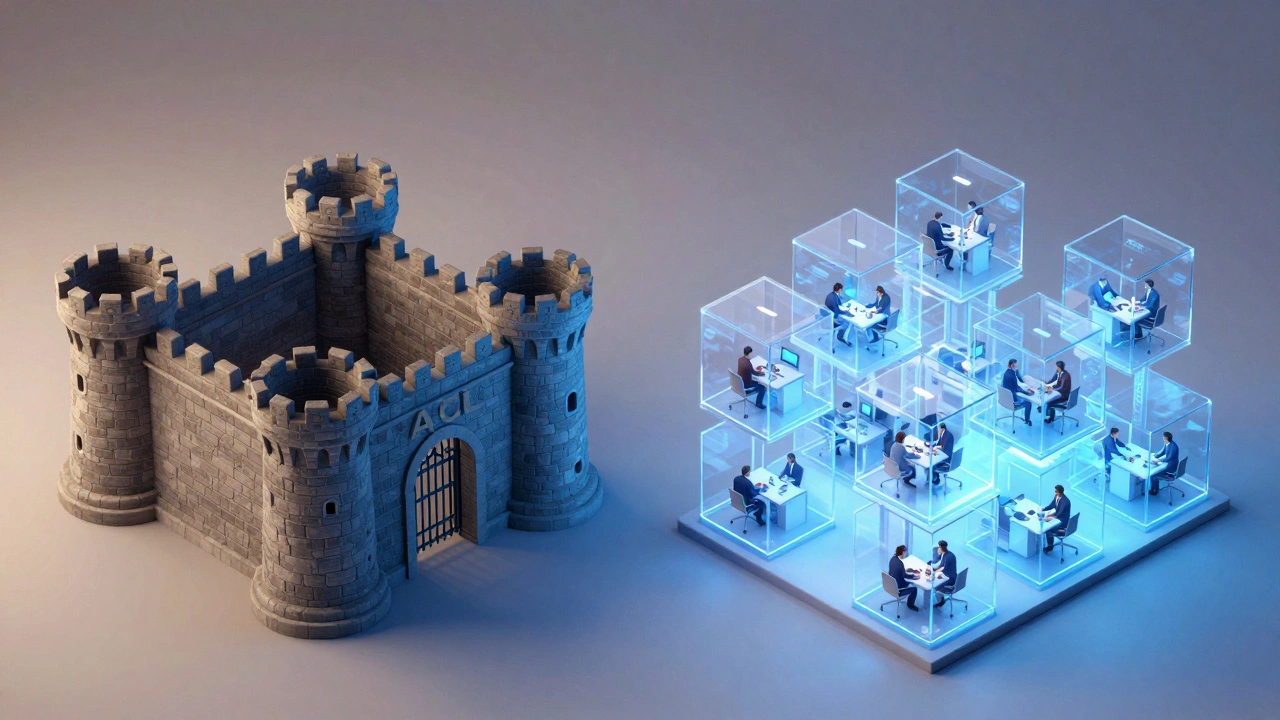

Представьте себе офисное здание. В старых постройках входная дверь была открыта для всех: сотрудники, курьеры и случайные прохожие свободно гуляли по коридорам. Сегодня же мы привыкли к системам контроля доступа: бейджики, турникеты, отдельные зоны для гостей и сотрудников. Сети развивались так же. Долгое время мы строили «замки» с толстыми стенами (брандмауэрами) по периметру, доверяя всему, что находится внутри. Но теперь злоумышленники научились проникать внутрь. Что делать дальше? Ответ кроется в двух технологиях: ACL - это списки контроля доступа, которые работают как простые правила на границах зон, а микросегментация - это современный подход, который ставит двери между каждым рабочим столом.

В этой статье мы разберем, почему одних только ACL уже недостаточно для защиты современных инфраструктур, как работает принцип нулевого доверия и какие инструменты используют инженеры сегодня.

Что такое ACL и почему они стали недостаточными?

Access Control List (ACL), или список контроля доступа, - это набор правил, которые определяют, какой сетевой трафик разрешен, а какой запрещен. Представьте ACL как охранника на входе в серверную комнату. Он смотрит на ваш пропуск (IP-адрес или MAC-адрес) и решает, пустить вас или нет.

Традиционные ACL работают на уровне сети (L3) или канального уровня (L2). Например, вы можете создать правило: «Разрешить доступ к базе данных только с IP-адресов веб-серверов». Это эффективно для макросегментации - разделения больших зон сети (например, отделение гостевого Wi-Fi от внутренней сети компании).

Однако у ACL есть серьезные ограничения:

- Жесткость конфигурации: Правила применяются статически. Если вы меняете архитектуру приложения, вам нужно вручную переписывать десятки правил на каждом коммутаторе.

- Отсутствие контекста: Стандартный ACL не знает, какое именно приложение генерирует трафик. Он видит только IP-адреса и порты. Если хакер скомпрометировал один сервер в подсети «Веб-серверы», ACL позволит ему сканировать все остальные серверы в этой же зоне, потому что они имеют одинаковый диапазон IP-адресов.

- Проблема «раздутого ядра»: При большом количестве правил производительность сетевого оборудования может снижаться, так как каждое пакет проверяется против длинного списка условий.

Именно эти недостатки привели к появлению более гибкого подхода - микросегментации.

Микросегментация: переход от стен к дверям

Микросегментация - это метод безопасности, который разделяет сеть на мелкие изолированные зоны (сегменты) на уровне отдельных рабочих нагрузок, виртуальных машин или контейнеров. В отличие от традиционной сегментации VLAN, где одна зона может содержать сотни серверов, микросегментация изолирует каждый сервис друг от друга.

Ключевая идея здесь - Zero Trust (Нулевое доверие). Этот принцип гласит: «Никому не доверяй, всегда проверяй». Даже если два сервера находятся в одной физической стойке или одном VLAN, они не должны общаться друг с другом без явного разрешения.

Как это выглядит на практике? Допустим, у вас есть веб-приложение, состоящее из фронтенда, бэкенда и базы данных. В классической модели ACL вы могли бы разрешить весь трафик внутри подсети приложений. При микросегментации вы создаете политики:

• Фронтенд может отправлять запросы только на порт 8080 бэкенда.

• Бэкенд может писать данные только в базу данных на порт 5432.

• База данных не должна инициировать исходящие соединения никуда.

Если злоумышленник получит доступ к фронтенду, он не сможет напрямую обратиться к базе данных, даже если она находится в той же сети. Трафик будет заблокирован политикой микросегментации.

Роль SDN и Cisco ACI в реализации микросегментации

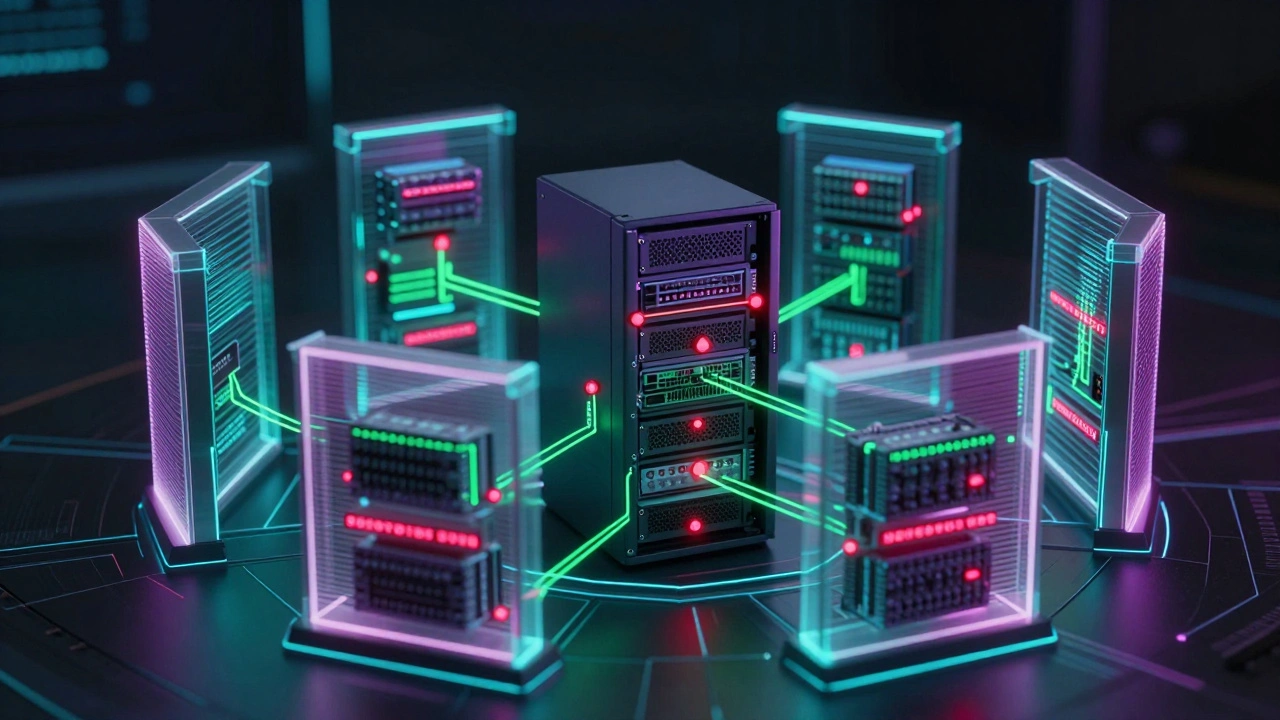

Реализовать микросегментацию на обычных коммутаторах крайне сложно, так как это потребует настройки тысяч индивидуальных правил на каждом устройстве. На помощь приходит SDN (Software-Defined Networking), или программно определяемая сеть. SDN отделяет плоскость управления (где принимаются решения о маршрутизации) от плоскости передачи (где движутся пакеты).

Ярким примером такой архитектуры является Cisco ACI (Application Centric Infrastructure). Эта платформа позволяет администраторам определять политики безопасности на основе приложений, а не IP-адресов.

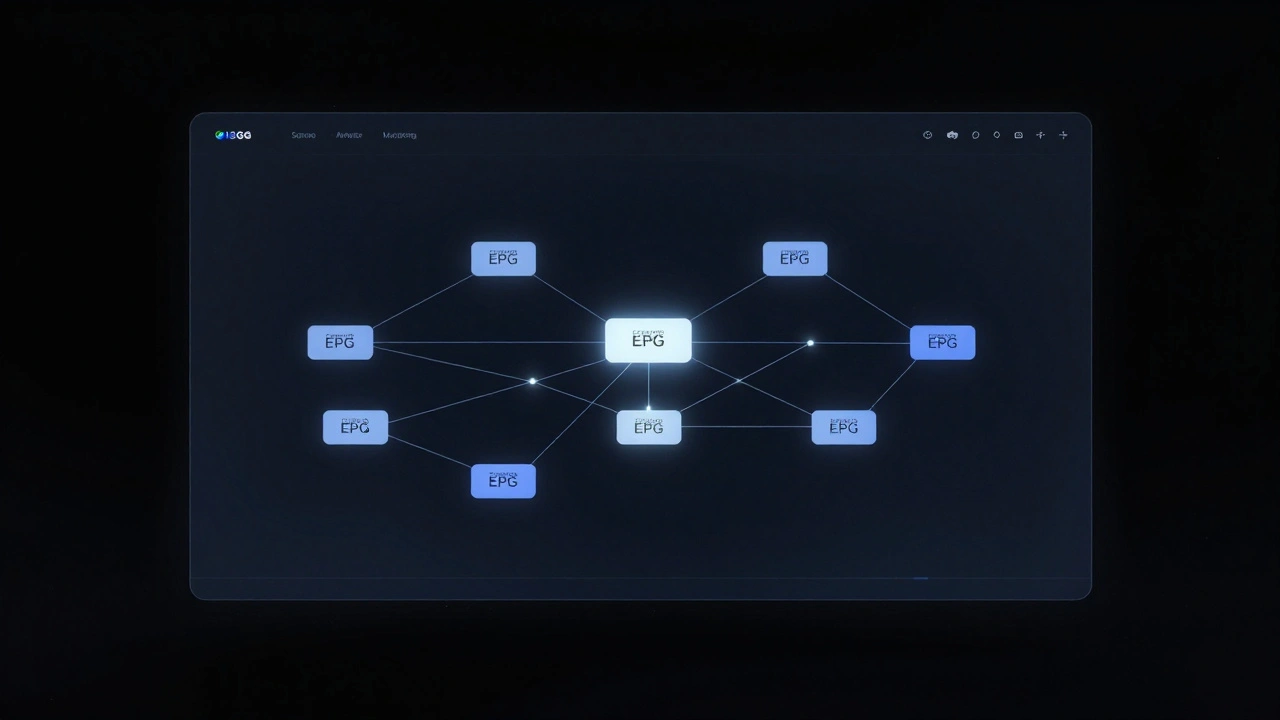

В Cisco ACI основные компоненты включают:

- EPG (Endpoint Group): Логическая группа конечных точек (виртуальных машин, физических серверов), которым назначаются одинаковые политики безопасности. Например, EPG «WebServers» или EPG «Database».

- Kontrakt (Contract): Набор правил, определяющих, какой трафик разрешен между двумя EPG. Контракт состоит из фильтров (какие порты/IP) и действий (разрешить/запретить).

- Leaf-Switches: Коммутаторы доступа, которые применяют эти политики непосредственно при поступлении трафика, обеспечивая высокую скорость обработки.

Благодаря ACI, изоляция происходит на уровне каждого порта коммутатора Leaf. Это означает, что трафик между несвязанными EPG блокируется автоматически, без необходимости прохождения через центральный брандмауэр. Это устраняет узкие места в пропускной способности и значительно повышает масштабируемость.

| Критерий | Традиционные ACL | Микросегментация (напр., Cisco ACI) |

|---|---|---|

| Уровень детализации | Подсети (VLAN/L3) | Отдельные рабочие нагрузки/приложения |

| Модель доверия | Доверие внутри зоны | Zero Trust (нулевое доверие) |

| Гибкость изменений | Низкая (ручная настройка) | Высокая (программное управление) |

| Защита от бокового движения | Слабая | Высокая |

| Сложность управления | Растет экспоненциально с размером сети | Централизованное управление политиками |

MAC-ACL и фильтрация на уровне портов

Не стоит забывать и о более простых механизмах, таких как MAC-ACL. Они работают на втором уровне OSI и фильтруют трафик на основе MAC-адресов устройств. Это полезно для предотвращения несанкционированного подключения устройств к портам коммутатора. Например, вы можете запретить подключение личных ноутбуков к сетевым розеткам офиса, разрешив доступ только зарегистрированным устройствам.

В беспроводных сетях (Wi-Fi) аналогичная задача решается через интеграцию с RADIUS-серверами и стандартом 802.1X. После аутентификации пользователя динамически назначается соответствующий VLAN и применяются нужные ACL. Это обеспечивает гибкую сегментацию без жесткой привязки к физическому порту.

Почему микросегментация критична для безопасности?

Главная угроза, которую решает микросегментация - это боковое движение (lateral movement) злоумышленников. Когда хакер проникает в сеть через уязвимость в приложении или фишинговое письмо, его цель - добраться до наиболее ценных данных: баз данных клиентов, систем биллинга или контроллеров домена.

В традиционной сети, после получения доступа к одному серверу, злоумышленник может свободно сканировать другие хосты в той же подсети. Микросегментация разрывает этот путь. Каждый шаг требует явного разрешения. Если политики настроены правильно, атака останавливается на первом же шаге.

Кроме того, микросегментация упрощает соответствие требованиям регуляторов (PCI DSS, GDPR). Вы можете четко показать аудиторам, что трафик платежных транзакций изолирован от остальных систем и недоступен для других служб.

Инструменты автоматизации и контроля

Управление тысячами политик микросегментации вручную невозможно. Для этого используются специализированные платформы, такие как AlgoSec или встроенные средства VMware NSX. Эти системы позволяют визуализировать потоки трафика, проверять политики на конфликты и автоматически применять изменения.

Например, AlgoSec может сгенерировать отчет о соблюдении стратегии микросегментации, выявив незащищенные потоки, которые не проходят через брандмауэры. Это помогает поддерживать постоянное соответствие заданной стратегии безопасности.

Практические шаги внедрения

Если вы планируете перейти от традиционных ACL к микросегментации, следуйте этим рекомендациям:

- Аудит текущего состояния: Используйте инструменты мониторинга трафика, чтобы понять, какие сервисы общаются друг с другом. Не пытайтесь настроить политики «наугад».

- Начните с критических активов: Сначала изолируйте базы данных и системы хранения данных. Это даст максимальный прирост безопасности с минимальными рисками.

- Используйте принцип наименьших привилегий: По умолчанию блокируйте весь трафик между сегментами, затем явно разрешайте только необходимое.

- Тестируйте в staging-среде: Перед применением политик в production-окружении убедитесь, что они не нарушают работу бизнес-процессов.

- Документируйте изменения: Ведите журнал всех внесенных изменений в политиках безопасности для быстрого восстановления в случае ошибок.

Чем микросегментация отличается от обычной сегментации VLAN?

VLAN разделяет сеть на широкие зоны (например, отдел продаж, IT, гости), но внутри одной зоны устройства могут свободно общаться друг с другом. Микросегментация идет дальше: она изолирует отдельные приложения или виртуальные машины, даже если они находятся в одном VLAN. Это реализует модель Zero Trust, где каждое соединение должно быть явно разрешено.

Можно ли использовать ACL и микросегментацию вместе?

Да, они дополняют друг друга. ACL часто используются на границах сети (периметре) для фильтрации внешнего трафика, тогда как микросегментация применяется внутри инфраструктуры для изоляции рабочих нагрузок. Такой гибридный подход обеспечивает многоуровневую защиту.

Какие риски несет неправильная настройка микросегментации?

Основной риск - блокировка легитимного трафика, что приводит к простоям бизнес-процессов. Также возможна ошибка в логике политик, когда из-за слишком широких правил изоляция становится неэффективной. Поэтому важно тщательно тестировать политики перед внедрением и использовать инструменты автоматизации для проверки конфликтов.

Что такое боковое движение злоумышленника?

Боковое движение (lateral movement) - это техника, при которой злоумышленник, получивший доступ к одному узлу в сети, пытается переместиться на другие устройства для расширения прав доступа или кражи данных. Микросегментация эффективно предотвращает это, изолируя каждый ресурс и требуя явного разрешения для любого взаимодействия.

Нужна ли микросегментация для небольших компаний?

Да, особенно если компания использует облачные сервисы или виртуализацию. Даже небольшая инфраструктура может стать целью атак. Микросегментация позволяет защитить критические активы (например, базы данных клиентов) без покупки дорогостоящего аппаратного обеспечения, используя программные решения.