Проектирование сетевой изоляции в виртуальных частных облаках VPC

апр, 13 2026

апр, 13 2026

Представьте, что вы арендуете огромный офис в бизнес-центре. Стены общие, лифты общие, даже электрика одна на всех. Но внутри вашего сектора стоят бронированные двери, свои замки, и никто из соседних отделов даже не знает, где находится ваш сейф. Примерно так работает Виртуальное частное облако (или VPC) - это изолированная виртуальная сетевая среда, развернутая в публичном облаке. Вы используете общие физические серверы провайдера, но на сетевом уровне ваши ресурсы полностью отделены от всех остальных.

Многие путают VPC с полноценным частным облаком. Разница в том, что в классическом Private Cloud вы владеете «железом» или арендуете выделенные стойки в дата-центре. В VPC же всё держится на логике и программных настройках. Вы получаете гибкость публичного облака, но с контролем доступа, который бывает только в закрытых корпоративных сетях. Это идеальный баланс: вам не нужно нанимать команду для обслуживания физических серверов, но вы можете диктовать свои правила игры в сети.

Зачем вообще нужна изоляция в облаке?

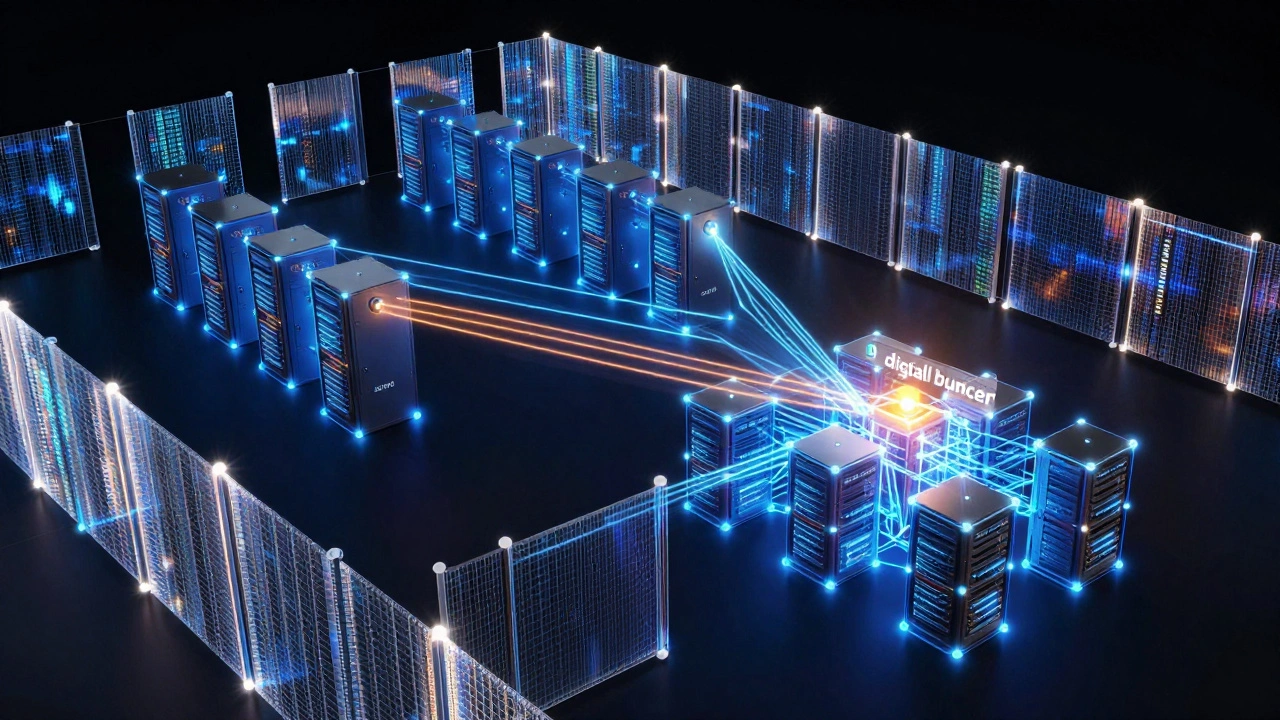

Когда вы просто создаете виртуальную машину в облаке, она может оказаться в общей сети. Это как жить в общежитии: удобно, но любой может попытаться заглянуть в вашу комнату. Сетевая изоляция решает эту проблему, создавая вокруг ваших ресурсов «невидимый забор».

Главная цель здесь - минимизировать поверхность атаки. Если злоумышленник взломает один веб-сервер, изоляция не позволит ему легко перепрыгнуть на сервер с базой данных, потому что они находятся в разных сегментах сети с жесткими правилами доступа. Кроме того, приватная сеть защищает от внешних DDoS-атак и перехвата данных, так как внутренний трафик между вашими сервисами вообще не выходит в интернет.

Архитектура VPC: из чего состоит «забор»

Чтобы правильно спроектировать сеть, нужно понимать основные кирпичики, из которых она строится. В любом современном облаке, будь то Yandex Cloud, Selectel или K2 Cloud, базовый набор инструментов будет примерно одинаковым.

Первым делом вы определяете адресное пространство. Это ваш диапазон IP-адресов. Вы сами решаете, какие адреса использовать, чтобы они не конфликтовали с вашей офисной сетью, если вы планируете их объединить. Внутри этого пространства создаются подсети. Подсети нужны для логического разделения: например, одна для публичных интерфейсов (веб-сайты), другая для приложений, третья - для данных.

Для управления движением пакетов используются таблицы маршрутизации. Это своего рода дорожные указатели, которые говорят трафику, куда идти. Если вам нужно, чтобы сервер базы данных никогда не «видел» интернет, вы просто не прописываете для его подсети маршрут к внешнему шлюзу.

| Инструмент | Уровень работы | Что делает | Тип фильтрации |

|---|---|---|---|

| Сетевые ACL | Подсеть | Фильтрует трафик между сегментами сети | Stateless (без памяти о состоянии) |

| Группы безопасности | Интерфейс ВМ | Регулирует входящий/исходящий трафик конкретного ресурса | Stateful (помнит состояние соединения) |

| Таблицы маршрутизации | Сетевой уровень | Определяет путь пакета от точки А к точке Б | Логическая пересылка |

Как обеспечить максимальную безопасность

Просто создать VPC недостаточно. Нужно правильно настроить фильтрацию. Здесь в игру вступают Группы безопасности. Представьте их как вышибала на входе в клуб: он проверяет каждого, кто хочет войти, и каждого, кто выходит. Поскольку это stateful-фильтрация, если вы разрешили пакету войти, ответный пакет выйдет автоматически, даже если исходящие правила очень строгие.

Для более грубой фильтрации на уровне всей подсети используют сетевые ACL. Они работают быстрее, но «забывчивы» (stateless), поэтому для каждого входящего запроса нужно отдельно прописать разрешение на исходящий ответ. Обычно их используют для того, чтобы полностью запретить общение между определенными отделами или средами (например, чтобы тестовая среда никогда не смогла отправить запрос в «боевую» базу данных).

Еще один важный элемент - виртуальные IP-адреса. Они позволяют реализовать высокую доступность. Если у вас две машины в режиме «основная» и «резервная», виртуальный IP будет привязан к активной. Если основная сервер падает, адрес мгновенно переключается на резервную. Пользователь даже не заметит сбоя, так как IP-адрес остался прежним.

Связь с внешним миром и другими облаками

Полная изоляция - это здорово для безопасности, но бесполезно, если ваши клиенты не могут зайти на сайт. Для этого используются интернет-шлюзы и Elastic IP. Внешний IP-адрес привязывается к конкретному интерфейсу, позволяя трафику из интернета попадать в вашу сеть через строго определенные «двери».

А что если у вас несколько VPC? Например, одна для разработки, другая для продакшена, и вам нужно передать данные между ними. Для этого существует VPC Peering. Это соединение, которое позволяет двум изолированным сетям общаться по приватным IP-адресам. Трафик при этом не выходит в публичный интернет, что делает передачу данных быстрее и безопаснее. Кстати, скорость внутри приватной сети VPC обычно достигает 1 Гбит/с, тогда как внешние каналы часто ограничены 350 Мбит/с.

Если же вам нужно связать облако с вашим физическим офисом, есть два пути. Первый - VPN-туннель через интернет. Это дешево и быстро настраивается, но зависит от качества связи провайдера. Второй - выделенное соединение (например, Yandex Cloud Interconnect). Это физический кабель от вашего дата-центра до облака. Это дороже, но дает гарантированную скорость, минимальный пинг и максимальную защиту от перехвата.

Практические советы по проектированию

При создании архитектуры сети не пытайтесь запихнуть всё в одну подсеть. Используйте принцип минимальных привилегий. Вот несколько правил, которые помогут избежать проблем в будущем:

- Разделяйте ресурсы по функционалу: создайте отдельные подсети для Frontend, Backend и DB.

- Никогда не давайте базе данных прямой внешний IP. Доступ к ней должен быть только из подсети приложения.

- Используйте разные VPC для разных окружений (Dev, Stage, Prod), чтобы ошибка в тестовом скрипте не «положила» реальный бизнес.

- Сначала настраивайте самые строгие правила в группах безопасности, а затем точечно открывайте нужные порты.

Помните, что облачная инфраструктура масштабируется за секунды. Если вам понадобилось больше мощностей, вы просто добавляете новые машины в существующую подсеть. Но если вы изначально неправильно рассчитали диапазон IP-адресов (например, взяли слишком маленькую маску сети), изменить его позже будет очень сложно - придется пересоздавать всю сеть с нуля.

В чем главное отличие VPC от обычного частного облака?

В частном облаке вы владеете физическим оборудованием или арендуете выделенный серверный сегмент. В VPC вы используете общие ресурсы публичного облака, но получаете логическую изоляцию на уровне сети. Вы не управляете «железом», но полностью управляете маршрутами, IP-адресами и правилами доступа.

Что быстрее: трафик внутри VPC или через интернет?

Внутри приватной сети VPC передача данных происходит значительно быстрее (обычно до 1 Гбит/с), так как пакеты не покидают внутреннюю инфраструктуру провайдера и не проходят через внешние узлы маршрутизации интернета, где скорость может быть ограничена (например, до 350 Мбит/с).

Нужно ли использовать и ACL, и группы безопасности одновременно?

Да, это называется эшелонированной защитой. ACL работают как «внешний периметр» для всей подсети, отсекая лишний трафик на входе. Группы безопасности работают как «персональный охранник» для каждой виртуальной машины, уточняя, какие именно порты и протоколы разрешены для конкретного сервера.

Как работает VPC Peering?

VPC Peering создает логический мост между двумя разными виртуальными сетями в одном регионе. Это позволяет машинам из разных VPC обмениваться данными по внутренним IP-адресам, минуя публичный интернет. При этом обе сети остаются изолированными от всех остальных пользователей облака.

Можно ли изменить диапазон IP-адресов после создания VPC?

В большинстве облачных платформ изменить основной CIDR (диапазон адресов) уже созданной VPC нельзя. Вы можете добавить новые подсети, если в основном диапазоне осталось место, но если адресное пространство закончилось, придется создавать новую VPC и переносить в нее ресурсы.